전직 장관급 등 안보전문가 포함 일반인까지 확대

|

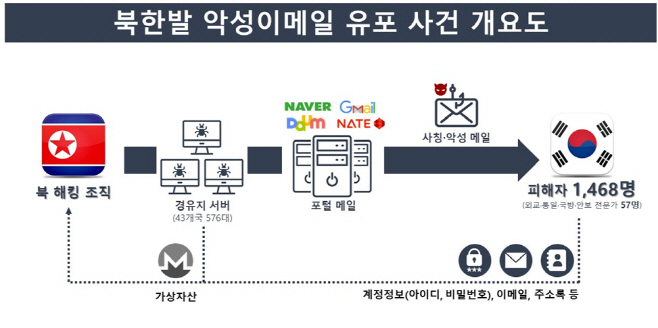

경찰청 국가수사본부(국수본)가 기존 북한발 사칭 이메일 사건을 추적 수사하는 과정에서 이번 피해 사실이 드러났다.

21일 국수본에 따르면 국수본은 지난해 북한 해킹조직 '김수키'(Kimsuky)의 소행으로 규명한 '국회의원·기자 등 사칭 전자우편 발송사건'을 추적 수사한 결과, 해당 조직이 공격 대상을 확대해 사칭 전자우편을 지속 발송하고 있다는 사실을 확인했다.

김수키는 지난 사건과 다르게 전문가 그룹이 아닌 일반인까지 대상을 넓혀 가상자산 탈취를 시도하고 있었다.

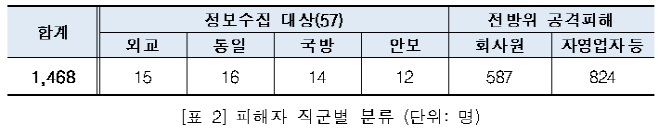

이번 추가 수사를 통해 확인된 전자우편 계정 탈취 피해자는 총 1468명으로 집계됐다.

이 가운데 전직 장관급 1명을 포함해 외교·통일·국방·안보 분야의 전·현직 공무원 등 전문가 57명이 포함됐다.

|

국수본은 김수키의 공격 대상이 확대된 이유로 '가산자산'을 꼽았다.

지난해 '금품 요구 악성 프로그램'(랜섬웨어)을 유포해 가상자산을 갈취한 사실이 처음 확인된 데다 올해는 사칭 전자우편 피해자들의 가상자산 거래소 계정에 부정 접속해 절취를 시도한 사실이 확인됐다.

다만 김수키는 이 과정에서 보안 절차로 인해 실제 가산자산을 탈취하지 못했다고 경찰은 설명했다.

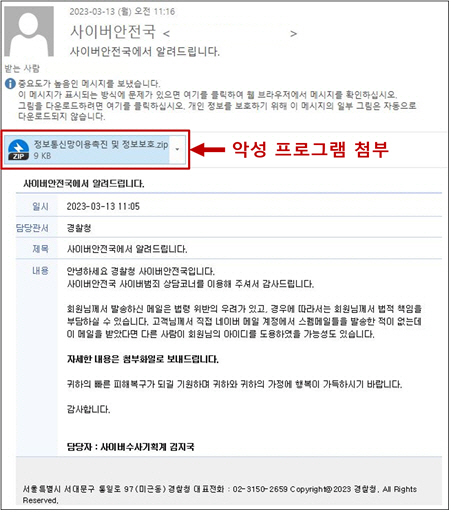

이들 조직은 지난 사건과 유사하게 정부기관·기자·연구소 등을 사칭해 안내문 또는 질의서 등 수신자가 관심을 가질 수 있는 내용으로 위장한 전자우편을 발송하는 수법으로 이메일을 탈취하고 있다.

|

또한 일부 전자우편에서는 인터넷주소(URL)을 누르도록 유인하는 수법도 확인됐고, 실제로 피해자가 신뢰할 수 있는 기관이나 가짜 누리집으로 접속해 유도하는 수법으로 계정정보 탈취를 시도하는 것으로 나타났다.

국수본은 피해자들에게 전자우편에 대한 보안 조치를 권고하는 한편 국가사이버위기관리단 등 관계기관에 북한 해킹조직의 경우 서버 목록 등 관련 정보를 제공해 정보보호 정책 수립에 활용하도록 했다.

국수본 관계자는 "북한 해킹조직의 공격이 전방위적으로 확대되는 있는 만큼 추가적인 피해가 발생하지 않도록 전자우편과 가상자산거래소 계정의 비밀번호를 주기적으로 변경하고 보안 설정을 강화해야 한다"라고 밝혔다.

이어 "국수본은 앞으로도 조직적 사이버 공격을 지속 탐지·추적함과 동시에 관계기관과 긴밀히 협력해 피해 방지를 위해 노력해 나갈 계획"이라고 덧붙였다.